新聞來源連結:

https://www.blocktempo.com/bnb-chain-being-attacked-time-scroll-analytics/

新聞本文:

(部分重點截選,全文請至連結)

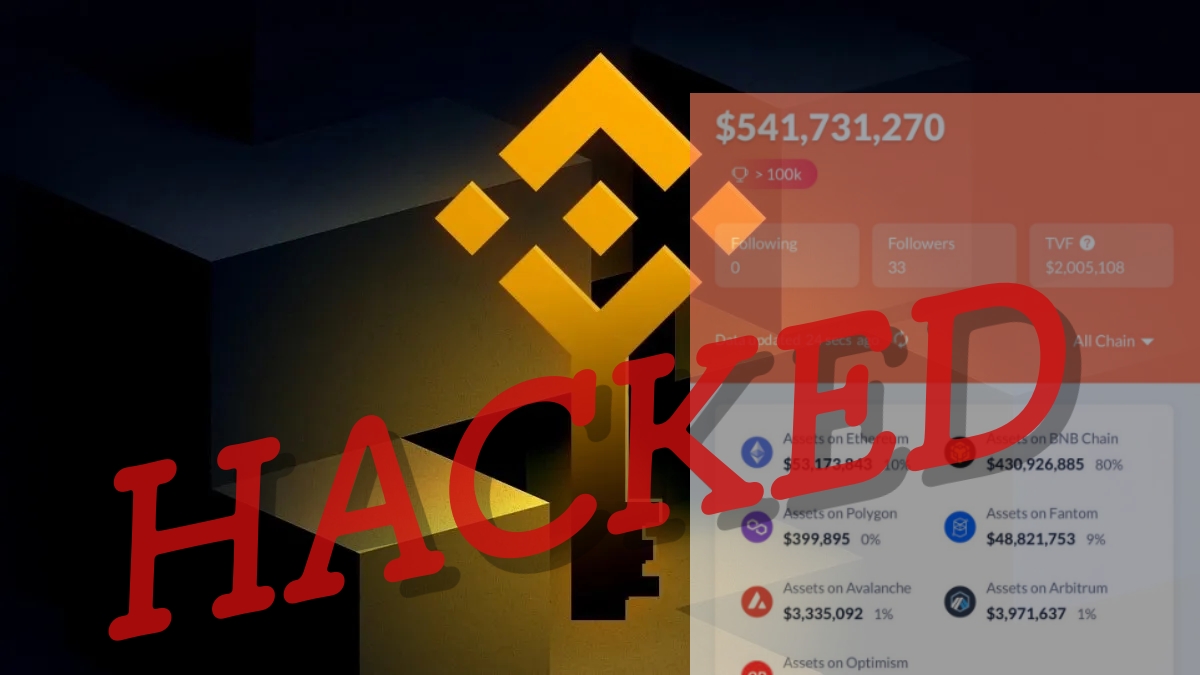

駭客從 BNB Chain Toke n Hub 系統合約分兩次共獲取(憑空鑄造)了 200 萬枚 BNB,

並將其中 90 萬枚 BNB 在 B NB Chain 上借貸協議 Venus 進行抵押,借出 6,250 萬

BUSD 、5,000 萬 USDT、3,500 萬 USDC。

Supremacy 表示,截止發文前,我們認為 BSC 的默克爾樹驗證存在問題,分析仍在進行

中。

據派盾,BNB Chain 攻擊者已將約 8950 萬美元的盜取資金轉入其他鏈(非 BNB Chain)

,約 58% 資金轉入以太坊,約 33% 資金轉入 Fantom,約 4.5% 資金轉入 Arbitrum。

Tether 迅速將 480 萬以太坊上的 USDT 列入黑名單(隨後將 AVAX 上 170 萬 USDT 列

入黑名單)。BNBC hain 宣布將鏈暫停。「我們要求 BSC 驗證者在接下來的幾個小時內

與我們聯繫,以便我們計劃節點升級。」

***

分析師 @samczsun 發文解釋了駭客利用 Binance Bridge 盜取 BNB 的方式。攻擊者經過

兩次分別盜取 100 萬 BNB,但使用的高度均為110217401,遠低於正常高度。

此外,攻擊者提交的證明短於合法證明,可見攻擊者偽造了該特定塊的證明。具體方法是

在當 COMPUTEHASH 函數生成根 hash 時,增添一個新的葉節點,然後創造一個空白內部

節點以滿足證明者,在找出與內部節點匹配的跟 hash 後提前退出。目前為止,通過這種

方式生成的偽驗證只有兩條。

評論:

有夠複雜, 牽涉到不熟悉的數學概念了。

希望能有專家能來個淺顯易懂的說明。

另一方面, 這是 "不太去中心化" 的好處,

能夠及時停下來、及時列出黑名單。

完全去中心化應該沒法達到這樣的效率;

這會是未來加密貨幣要思考的難題。

--